Поплачем? Как вирус-вымогатель шантажирует весь мир и как уберечь себя

Мир поразил вирус-вымогатель Wanna Cry, который навредил не только обычным пользователям, но и останавливал фабрики. Эспрессо совместно с Украинским Киберальянсом рассказывают о том, что это за вирус и как уберечься от кибератак

В пятницу тысячи компаний по всему миру сообщили, что стали жертвами шантажа со стороны неизвестных хакеров. Заражение продолжается и по сегодняшний день.

В результате взлома был остановлен конвейер на одной из фабрик Renault, атакована система немецкой железной дороги Deutsche Bahn, в Великобритании пострадали городские больницы. Злоумышленники распространили вирус-червь, который шифровал файлы на компьютере, вымогая деньги за расшифровку.

Ситуацию комментирует представитель Украинского Киберальянса хактивист Sean Townsend.

Немного цифр и статистики

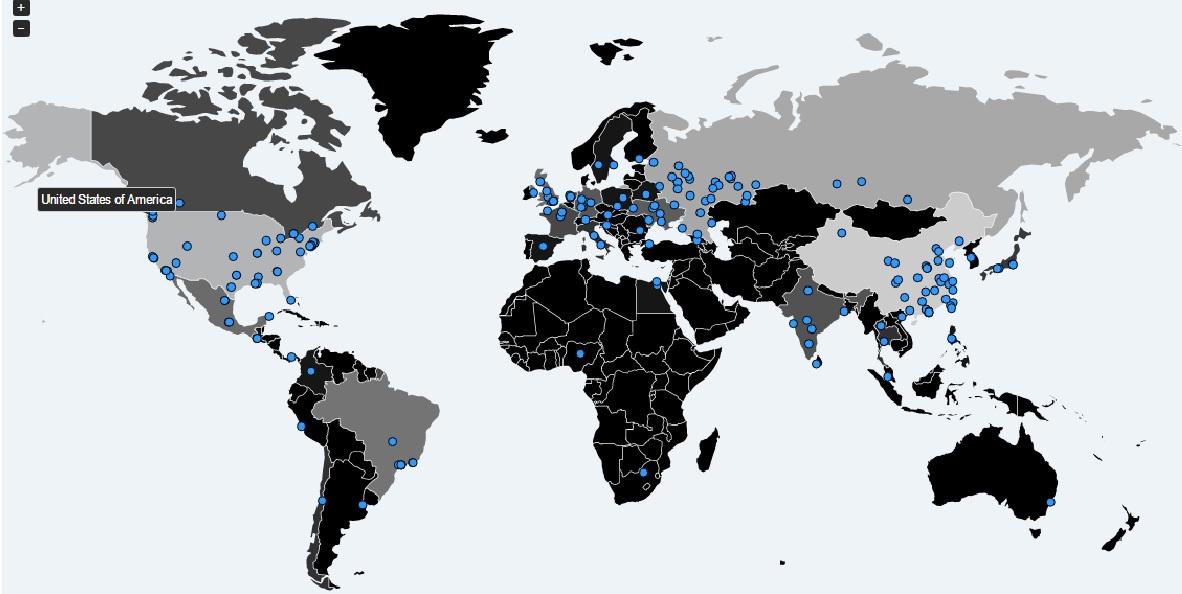

В полицейской службе Евросоюза заявили, что на 15 мая около 200 тысяч компьютеров уже подвержено атаке. Проект выявления вредоносных MalwareHunterTeam рассказали какие страны подверглись атаке больше всего: Россия, Тайвань, Испания и Украина.

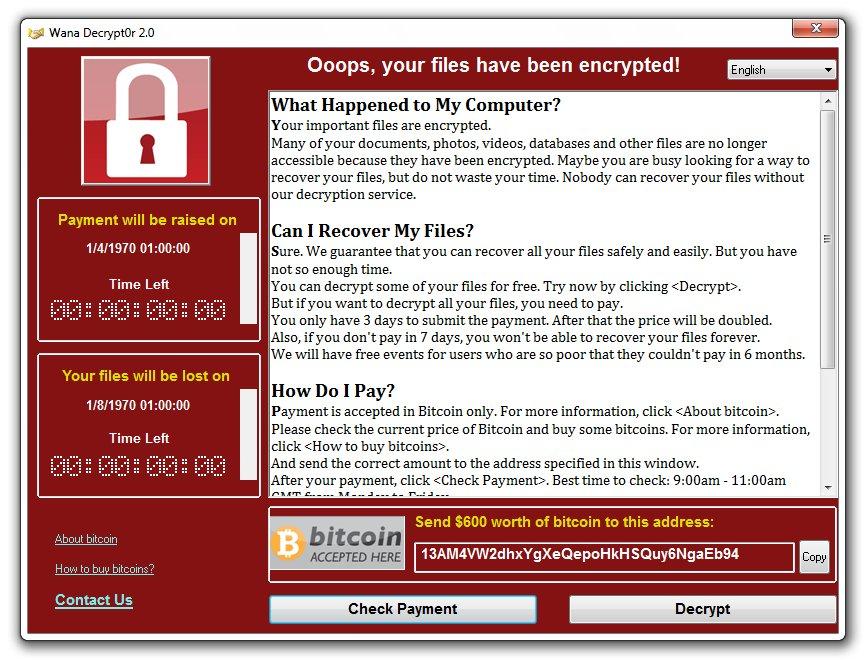

Файлы компьютера безвозвратно зашифровывались вирусом под названием “Wanna Cry” (заревешь?- перевод автора). И вместо “photo.png” к названию файла добавлялось “photo.png.wncry”, а на дисплее зараженного компьютера появлялась табличка “Упс,ваши файлы зашифрованы!”.

Далее в сообщение на языке системы говорилось, что можно получить ключ-дешифратор, заплатив за это $300. На выплату денег злоумышленники давали 3 дня. В случае невыплаты в указанный срок, сумма увеличивалась в два раза. Если пользователи не платили неделю, то данные удалялись. Оплата происходит в биткоинах (криптовалюте).

“На настоящий момент (15 мая, два часа дня) злоумышленники уже собрали около 30 биткоинов, что равняется $50 тысяч. И так как не все жертвы могут собрать нужную сумму и перевести ее в биткоины или ждут, что возможно найдется ошибка в самом вирусе, которая бы позволила расшифровать файлы, то это не предел”, - рассказывает Sean Townsend.

Итак, если считать, что все пользователи платили сразу ( с момента заражения прошло 3 дня), по $300, то выходит не так много пользователей - 166. Однако, это только начало недели.

Откуда взялся вирус и кто стал его целью?

“Это не троян, который вам пытаются подсунуть под видом чего-то нужного, а червь - программа, которая распространяется самостоятельно от компьютера к компьютеру используя дыру в системе”, - говорит Sean.

Атаке подверглись пользователи Windows, именно в её системе злоумышленники нашли “дырку”. Еще в апреле команда хакеров “The Shadow Brokers” объявила, что украла хакерские инструменты из Агентства национальной безопасности США (АНБ), а затем предложила их для продажи. Эти данные содержали в себе уязвимости нулевого дня системы Windows - ранее незамеченные недочеты.

Сейчас компания Microsoft обвиняет АНБ том, что вместо того чтобы рассказать об уязвимостях, Агентство специально их скрыло в личных интересах. Если бы АНБ предупредило компанию об этих недочетах ранее, возможно и не было бы массовых атак.

Где и как его можно было подцепить?

“Кликнув "не туда", первоначально вирус распространяли "обычными" способами (фалый в почте), либо он "придет" сам, если не установлено мартовское обновление для Windows MS17-010. Если его еще не установили, то это нужно сделать немедленно. Microsoft даже выпустил это обновление для Windows XP, которая больше не поддерживается”, рассказывает Sean Townesnd.

Червь сканирует сеть и автоматически взламывает все компьютеры, до которых может дотянуться. Разработчики Windows выпустили специальное обновление, устраняющее уязвимость, обнаруженное хакерами. Однако, не все еще успели его загрузить или вообще имеют лицензионную систему.

Но все могло быть хуже, в этом случае об уязвимости было известно, и уже было выпущено исправление для системы.

“А, к примеру, в 2003 году червь SQL Slammer заразил 75 тысяч компьютеров за первые 10 (десять) минут. Просто давно не было массовых червей и люди стали забывать, что это такое”? - объясняет такую скорость вируса хактивист Sean Townsend.

Еще червь распространяется если компьютер напрямую подключен к интернету, или является частью локальной сети, в которой уже есть зараженная машина. Если ваш компьютер подключен через роутер и не соединен с зараженным устройством, то червь вас не достанет.

Да ну эту “винду”, у меня стоит Linux. Я в безопасности?

Относительно этого вируса - да. Но выбор системы сам по себе ни от чего не защищает.

“Уязвимости существуют во всех системах и вредоносное программное обеспечение (ПО) не обязательно использует уязвимости, потому что самое уязвимое место в системе - это человек. К примеру в “ДНР” используются линуксы, в том числе и на рабочих местах, а не только на серверах, и это никак не уберегает их от взлома. Но те люди, у которых стоит Windows и не обновляется конечно же подвержены большему риску”, - рассказывает Sean Townsend.

Как себя обезопасить?

Необходимо соблюдать элементарные правила безопасности: обновлять систему, не полагаться только на антивирусы и обновлять их тоже.

Sean Townsend говорит, что антивирус реагирует на угрозы с задержкой, и злоумышленники всегда проверяют свои вирусы антивирусами перед тем, как начать их распространять. Хакеры постоянно обновляют вредоносный код, чтобы избежать обнаружения.

Также необходимо хранить и постоянно обновлять резервные копии важной информации, которую вы не хотели бы потерять. Можно использовать фаервол, но перед этим настроить его. И конечно же не скачивать что попало и не кликать куда попало.

Можно обезопасить себя синхронизацией данных с облачными (виртуальными) серверами, например с Google Drive. Однако безопасность зависит от того, как выполняется синхронизация. Если облако подключено, как виртуальный диск к системе компьютера, то данные будут зашифрованы и там. Но возможно провайдер сетевого хранилища сможет восстановить данные из собственных копий данных, которые они постоянно делают.

Если уже подхватил вирус Wanna Cry, то что делать?

Нет никаких гарантий, что хакеры выполнят свои обязательства и дадут вам ключ. Так что платить деньги злоумышленникам можно на свой страх и риск.

Самостоятельно расшифровать данные скорее всего не получится. Но можно попытаться восстановить данные из резервной копии, она ведь у вас есть, да?

“У создателей червя неочевидный способ связи с пользователями. Пока о них ничего не известно. Но думаю, что в интересах вымогателей все-таки расшифровать файлы, иначе в следующий раз им никто не заплатит”, - говорит Sean Townsend.

Люди откладывают оплату выкупа на самый последний момент. Из-за странного способа связи и всего шума, что наделала история с червем, может привести к тому, что эти хакеры “залягут на дно” с уже полученными деньгами. А пострадавшие так и останутся с зашифрованными данными.

“А вообще безопасность - не в железе или софте, она должна быть в голове. В системе человек-компьютер самое уязвимое место - это человек. Будьте бдительны”, - говорит Sean Townsend.

- Актуальное

- Важное